CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

Ops! Esta questão ainda não tem resolução em texto.

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

Considere a topologia de uma rede ilustrada no diagrama e suas respectivas características listadas a seguir.

1. Os comutadores dessa rede atuam apenas na camada de enlace;

2. Os computadores das três localidades se comunicam entre si;

3. O roteador X se conecta aos roteadores Y e Z através das interfaces 0 e 1, respectivamente;

4. O endereço IP da interface 0 do roteador X é 10.0.0.1/30;

5. O endereço IP da interface 1 do roteador X é 20.0.0.2/30;

6. Cada interface do roteador que se conecta a um comutador foi configurada com o primeiro endereço disponível da sub-rede;

7. A rede disponível para endereçamento é 192.168.0.0/24; e

8. A distribuição da quantidade de endereços IP necessária par…

TCU verifica risco alto à privacidade de dados pessoais coletados pelo governo

Em 2022, o Tribunal de Contas da União (TCU) realizou auditoria para avaliar as ações governamentais e os riscos à proteção de dados pessoais que fundamentou a elaboração de diagnóstico sobre os controles implementados pelas organizações públicas federais para adequação à Lei Geral de Proteção de Dados (LGPD). Em suma, a análise abrangeu 382 organizações a respeito de aspectos relacionados à condução de iniciativas para providenciar a adequação à LGPD e às medidas implementadas para o cumprimento das exigências estabelecidas na Lei.

No voto do ministro relator, João Augusto Ribeiro Nardes, foi constatado que:

- A f…

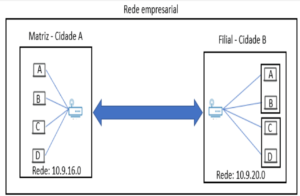

Uma empresa está implementando um projeto de interconexão de suas redes locais entre sua matriz e filial, as quais residem em cidades diferentes, como forma de agilizar o trâmite de informações e documentos entre elas. O objetivo do projeto é que matriz e filial tenham acesso à mesma rede, conforme figura a seguir.

A matriz possui 254 hosts possíveis e a filial possui a mesma capacidade de hosts, porém existem 2 vlans subdividindo a rede na metade. Durante o processo de implementação do link, um prestador de serviço instalou o malware_1 na aplicação, o qual permitia o retorno do prestador de serviço quando quisesse à aplicação. Este descobriu usuário e senha da aplicação de um funcionário d…