|

Protocolo Y

(1) Alice cifra o documento com sua chave secreta KSA.

(2) Alice envia o documento para Bob. (3) Bob decifra o documento recebido de Alice com a chave pública de Alice KPA. |

Ops! Esta questão ainda não tem padrão de resposta.

Ops! Esta questão ainda não tem resolução em texto.

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

Um ataque de negação de serviço (Denial of Service – DoS) é considerado bem-sucedido quando consegue provocar o impedimento do acesso autorizado a um recurso do sistema-alvo ou o retardamento das operações e funções do sistema-alvo. Quando um adversário lança uma ofensiva como essa visando o consumo de largura de banda, a técnica mais comumente adotada é a inundação (flooding) do enlace de rede do sistema-alvo, na qual a sobrecarga da rede é usada como uma forma de obstrução com a finalidade de causar uma interrupção. De acordo com Warburton, em “2024 DDoS Attack Trends”, “Após um declínio lento, mas acentuado, nos ataques DoS nos últimos anos, 2023 viu um aumento impressionante em compa…

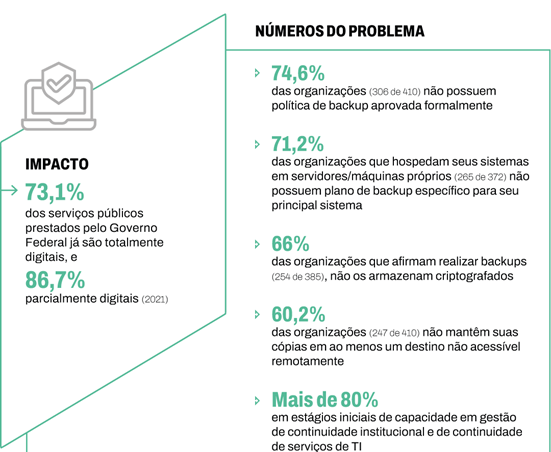

O Tribunal de Contas da União (TCU) constatou, em 2020, que a macroestrutura nacional responsável pela governança e gestão de Segurança da Informação e de Segurança Cibernética, apesar de atuante, não é adequada. O principal órgão responsável pela estrutura – o Gabinete de Segurança Institucional da Presidência da República (GSI/PR) – e arcabouço normativo vigente, em especial os decretos que orientam a atuação, não alcançam a Administração Pública como um todo, limitando-se ao Poder Executivo federal.

https://sites.tcu.gov.br/listadealtorisco/seguranca_da_informacao_e_seguranca_cibernetica.html

Redija texto dissertativo acerca da importância da gestão de Segurança da Informação e de Segura…

Requisitos de Segurança

Bacen

No ano de 2023, por meio do Edital do Pregão Eletrônico 05/2023, o Banco Central realizou processo licitatório visando a contratação de serviços continuados sem dedicação exclusiva de mão-de-obra aplicados à segurança cibernética do Banco Central do Brasil – BCB, sendo composto por dois itens, quais sejam: serviço técnico especializado de segurança cibernética por meio de Centro de Operações de Segurança Cibernética (Cyber Security Operation Center – CSOC) e serviço técnico especializado de Inteligência de Ameaças Cibernéticas (Cyber Threat Intelligence – CTI).

Algumas das atribuições das equipes de níveis N1 e N2 são detalhadas a seguir:

Enr…