O cenário de um Tribunal apresenta-se cada vez mais complexo em termos de segurança da informação, pois o aumento de tentativas de acesso não autorizado a sistemas judiciais, ataques de ransomware e incidentes de phishing tornam critica a proteção de dados sensíveis. Nesse contexto, a necessidade de assegurar a conformidade com a Lei Geral de Proteção de Dados (LGPD) é premente, já que o Tribunal lida com informações pessoais de cidadãos. Para enfrentar esses desafios, a instituição está consolidando uma série de iniciativas que envolvem a implementação de um Sistema de Gestão da Segurança da Informação, a migração de sistemas para ambientes em nuvem com uso de criptografia robusta, a integração de mecanismos de segurança no ciclo de desenvolvimento de software, o emprego de ferramentas de proteção e monitoramento continuo, o estabelecimento de planos de resposta a incidentes e de continuidade de negócios, além do fortalecimento dos processos de autenticação e da conscientização interna sobre riscos e boas práticas. Ao adotar tais medidas, o Tribunal não apenas segue as normas e leis aplicáveis, mas também se alinha às melhores práticas internacionais, garantindo a proteção eficaz dos dados judiciais.

Agora, considere que um Analista de Segurança da Informação terá o desafio de contribuir diretamente para a implementação e a melhoria continua dessas ações.

Indique e justifique:

a. a norma internacional e o framework mais adequados que o Tribunal deve implementar para estabelecer um SGSI efetivo e assegurar conformidade com padrões globais de segurança.

b. uma abordagem de desenvolvimento, principio ou modelo mais comumente usado que o Tribunal deve adotar para integrar segurança desde o início do ciclo de vida do software e mitigar vulnerabilidades comuns identificadas pelo OWASP Top 10.

c. o sistema ou solução mais adequada que o Tribunal deve implementar para monitorar eventos de segurança em tempo real, correlacionar dados e responder rapidamente a incidentes cibernéticos.

d. a tecnologia (ou o protocolo) de criptografia em trânsito mais adequada para proteger as comunicações entre os sistemas do Tribunal, garantindo confidencialidade.

Observação: É necessário informar na sua resposta, obrigatoriamente, a letra do item correspondente.

Ops! Esta questão ainda não tem padrão de resposta.

Ops! Esta questão ainda não tem resolução em texto.

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

O Digital Real X (abreviação: Drex) é uma moeda digital brasileira produzida e regulamentada pelo Banco Central do Brasil, a ser utilizada como a versão digital do real brasileiro, terá lastro da autoridade monetária brasileira e valor que corresponde ao do dinheiro físico emitido atualmente. O objetivo do desenvolvimento do real em formato digital é desenhar uma moeda digital de banco central (da sigla em inglês CBDC, Central Bank Digital Currency), que seja parte do cotidiano das pessoas, sendo empregada por quem usa contas bancárias, contas de pagamentos, cartões ou dinheiro vivo.

Contratos inteligentes

O real digital terá a capacidade de programar e automatizar diversas atividades relaci…

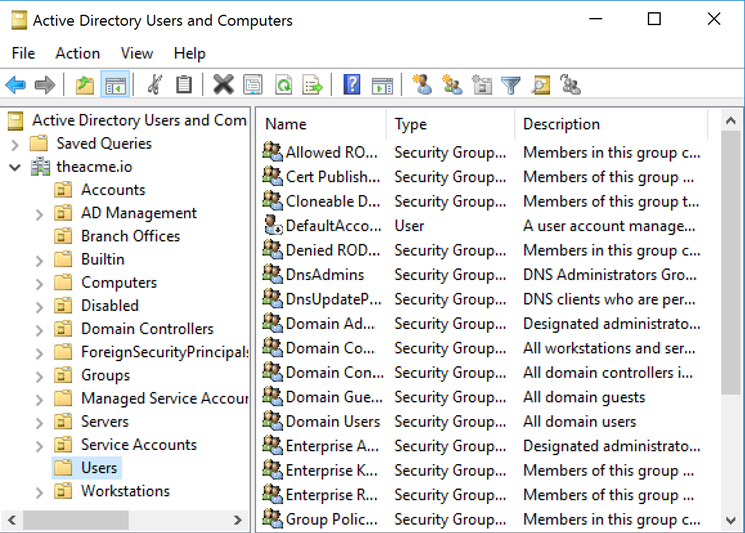

O Active Directory (AD) é um serviço de diretório desenvolvido pela Microsoft, usado para gerenciar redes de computadores que utilizam do sistema operacional Windows, auxiliando na administração de sistemas e redes, permitindo o gerenciamento de usuários, dispositivos, permissões e políticas de segurança de forma centralizada.

Painel de configurações.

Considerando os principais conceitos inerentes às ferramentas de configuração do Microsoft Windows e o painel de configurações mostrada na figura, discorra sobre:

1) os objetos do AD; e

2) as permissões que podem ser concedidas em Groups.

Um Técnico de Segurança da Informação, que faz parte da equipe envolvida no processo de contratação de Soluções de Tecnologia da Informação de uma Assembleia, precisa preparar um documento descrevendo ações para proteção contra malwares, contra perda de dados e para registro de eventos na geração de evidências relacionadas a problemas de segurança da informação. Precisa, ainda, incluir nesse documento informações sobre o processo de avaliação e tratamento de riscos de segurança da informação que será utilizado por toda a Assembleia. Para atender o que foi solicitado, criou o documento estritamente com base nas recomendações contidas nas normas ABNT NBR ISO/IEC 27001:2013, ABNT NBR ISO/IEC 27…