TCU verifica risco alto à privacidade de dados pessoais coletados pelo governo

Em 2022, o Tribunal de Contas da União (TCU) realizou auditoria para avaliar as ações governamentais e os riscos à proteção de dados pessoais que fundamentou a elaboração de diagnóstico sobre os controles implementados pelas organizações públicas federais para adequação à Lei Geral de Proteção de Dados (LGPD). Em suma, a análise abrangeu 382 organizações a respeito de aspectos relacionados à condução de iniciativas para providenciar a adequação à LGPD e às medidas implementadas para o cumprimento das exigências estabelecidas na Lei.

No voto do ministro relator, João Augusto Ribeiro Nardes, foi constatado que:

- A fiscalização foi estruturada a partir de três questões de auditoria: 1) As organizações se estruturaram para a condução de iniciativas de adequação à LGPD? 2) As organizações implementaram medidas e controles de proteção de dados pessoais para adequação à LGPD? 3) A ANPD e o CNPD (Conselho Nacional de Proteção de Dados) estão estruturados e em operação conforme estabelecido na LGPD?

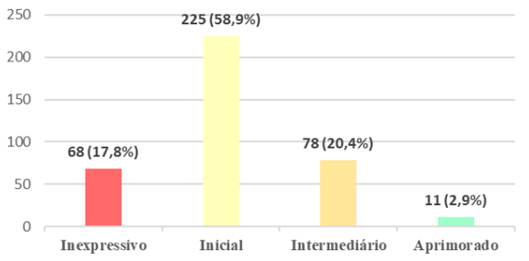

- A maioria das organizações públicas federais, 76,7%, está no grau inexpressivo ou inicial do processo de adequação à LGPD, conforme a figura a seguir:

Figura I. Grau de adequação das organizações auditadas à LGPD

No acórdão, os ministros do Tribunal de Contas da União recomendaram à Secretaria de Governo Digital do Ministério da Economia, com fundamento no art. 11 da Resolução – TCU 315/2020, que, considerando o controle realizado sobre a atuação administrativa das organizações sob sua jurisdição, edite normativos e guias, consultando a Autoridade Nacional de Proteção de Dados e o Gabinete de Segurança Institucional da Presidência da República, para auxiliar o processo de adequação das organizações à LGPD.

Extraído de https://portal.tcu.gov.br/imprensa/noticias/tcu-verifica-risco-alto-a-privacidade-de-dados-pessoais-coletados-pelo-governo.htm

Considerando as informações apresentadas, discorra sobre as competências da ANPD; sobre o princípio da privacidade e segurança por padrão e indique como esse princípio poderia ter sido violado em instituições auditadas pelo Tribunal de Contas da União.

Obs.: Máximo

CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

De acordo com a Infraestrutura de Chaves Públicas Brasileira (ICP-Brasil, 2019), o certificado digital é um conjunto de dados de computador, gerados por uma Autoridade Certificadora, em observância à Recomendação Internacional ITU-T X.509, que se destina a registrar, de forma única, exclusiva e intransferível, a relação existente entre uma chave de criptografia e uma pessoa física, jurídica, máquina ou aplicação.

Para determinar se um certificado digital está em condição de ser utilizado no processo de validação da assinatura digital de um signatário de um documento digital, é necessário que se realizem várias etapas de verificação. Dentre essas etapas, é fundamental verificar a integrida…

O que é ISO/IEC 27001 Gestão da Segurança da Informação?

Reconhecida internacionalmente, a ISO/IEC 27001 ajuda as organizações a gerenciar e proteger seus ativos de informação para que eles permaneçam seguros e protegidos, usando esta excelente estrutura. Ela ajuda a rever e refinar continuamente a maneira como você faz isso, não apenas para hoje, mas também para o futuro.

Quando se trata de segurança da informação, todo cuidado é pouco. A proteção de registros pessoais e informações comercialmente sensíveis é fundamental. A ISO/IEC 27001 ajuda você a implementar uma abordagem robusta para gerenciar a segurança da informação (infosec) e aumentar a resiliência.

Fragmento de texto extraído de …

A necessidade de grandes quantidades de memória e o alto custo da memória principal têm levado ao modelo de sistemas de armazenamento em dois níveis. O compromisso entre velocidade e custo é encontrado por meio do uso de uma pequena quantidade de memória principal (inicialmente até 640 kbytes em microcomputadores do tipo IBM-PC usando sistema operacional DOS) e de uma memória secundária muito maior (vários milhões de bytes).

Como apenas a informação que está na memória principal pode ser acessada diretamente, a organização do fluxo de informação entre as memórias primária e secundária é extremamente importante. A organização desse fluxo pode ser realizada utilizando-se um mecanismo simples e…