Requisitos de Segurança

Bacen

No ano de 2023, por meio do Edital do Pregão Eletrônico 05/2023, o Banco Central realizou processo licitatório visando a contratação de serviços continuados sem dedicação exclusiva de mão-de-obra aplicados à segurança cibernética do Banco Central do Brasil – BCB, sendo composto por dois itens, quais sejam: serviço técnico especializado de segurança cibernética por meio de Centro de Operações de Segurança Cibernética (Cyber Security Operation Center – CSOC) e serviço técnico especializado de Inteligência de Ameaças Cibernéticas (Cyber Threat Intelligence – CTI).

Algumas das atribuições das equipes de níveis N1 e N2 são detalhadas a seguir:

Enriquecer os dados dos alertas e incidentes correlacionando informações de fontes diversas, como por exemplo as informações do Serviço de Inteligência de Ameaças Cibernéticas, Gestão e Análise de Vulnerabilidades e do Serviço de Segurança Ofensiva e Segurança Defensiva, além das contidas no SIEM e Open Source Threat Intelligence Platform & Open Standards For Threat Information Sharing (MISP) do BCB. As informações enriquecidas devem contemplar no mínimo endereços IP, portas, protocolos, aplicações e usuários de origem e de destino e IoCs, para aqueles alertas, eventos e incidentes cibernéticos em que já sejam conhecidos. Nesta atividade a CONTRATADA deve seguir metodologias e boas práticas como Mitre ATT&CK, Mitre ATT&CK Defender, Diamond Model, NIST SP 800-61 Rev.2, Cyber Kill Chain, entre outros;

Tendo o texto acima caráter motivador, redija texto dissertativo sobre segurança da informação abordando, necessariamente, o conceito de base de conhecimento de informação, a estrutura de matrizes e as táticas propostas pelo Mitre ATT&CK.

CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

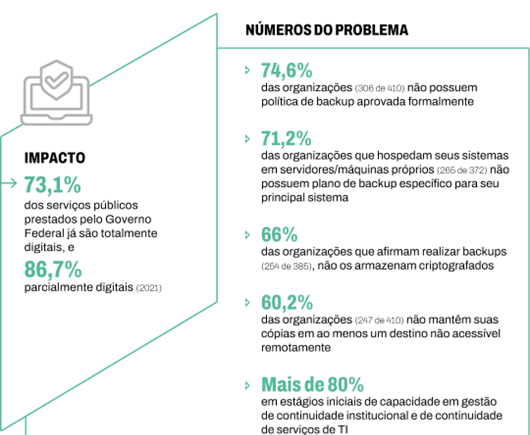

O Tribunal de Contas da União (TCU) constatou, em 2020, que a macroestrutura nacional responsável pela governança e gestão de Segurança da Informação e de Segurança Cibernética, apesar de atuante, não é adequada. O principal órgão responsável pela estrutura – o Gabinete de Segurança Institucional da Presidência da República (GSI/PR) – e arcabouço normativo vigente, em especial os decretos que orientam a atuação, não alcançam a Administração Pública como um todo, limitando-se ao Poder Executivo federal.

https://sites.tcu.gov.br/listadealtorisco/seguranca_da_informacao_e_seguranca_cibernetica.html

Redija texto dissertativo acerca da importância da gestão de Segurança da Informação e de Segura…

Drex

O Digital Real X (abreviação: Drex) será uma moeda digital brasileira produzida e regulamentada pelo Banco Central do Brasil, a ser utilizada como a versão digital do real brasileiro, terá lastro da autoridade monetária brasileira e valor que corresponde ao do dinheiro físico emitido atualmente.

A moeda digital permite movimentar reais que não existem fisicamente, o que implicaria na diminuição de custos de emissão da moeda física e a facilitação da implementação de inovações tecnológicas como os contratos inteligentes. A previsão é que, quando a moeda receber seu lançamento, ela trabalhe com todos os métodos de pagamento já existentes, bem como se conecte a outros bancos centrais ao r…

Brasil vira alvo de ataque DDoS que transforma

roteadores em bots

Por: Da Redação da Abranet – 05/06/2024

O Brasil é um dos principais alvos de ataque do malware CatDDoS, que explora mais de 80 falhas de segurança em softwares de roteadores, equipamentos de rede, entre outros, para se infiltrar nos dispositivos vulneráveis, cooptá-los e transformá-los em bots que conduzem ataques de DDoS (distributed denial-of-service ou ataque de negação em serviço, em português). O alerta é da consultoria de segurança digital, Solo Network.

O malware tem como alvo provedores de serviços em nuvem, serviços de educação, pesquisa científica, transmissão de informações, administração pública, construção …