Ataques de ransomware crescem e estimulam busca por segurança para armazenamento de dados

Solução desenvolvida pela Huawei é a primeira certificada com o mais alto nível do NIST Cybersecurity Framework na China

Por Huawei, 03/01/2023

Um dos grandes dilemas das empresas e organizações governamentais na atualidade é a proteção ao ransomware, um tipo de software malicioso (ou malware) que impede o acesso ao sistema de um computador e/ou criptografa seus dados, tornando-o inutilizável. Depois de infectar os sistemas, o autor do ataque exige o pagamento de um resgate (“ransom”, em inglês) para devolver o acesso e controle das informações e/ou descriptografar os dados.

De acordo com um estudo da Internet Crime Complaint Center (IC3), divisão do FBI sobre suspeita de atividade criminosa facilitada pela Internet, em 2021 o órgão recebeu 3.729 reclamações identificadas como ransomware com perdas ajustadas de mais de US$ 49,2 milhões (R$ 262,8 milhões) – um aumento de 51% no volume de ataques quando comparado ao ano anterior.

Ciente de que um sistema abrangente de proteção contra ransomware deve melhorar a capacidade de segurança da rede e criptografar os dados de produção, a Huawei desenvolveu um sistema de gerenciamento e redução de riscos de segurança cibernética que fornece serviços de nuvem seguros e confiáveis em todo o mundo – o primeiro provedor certificado com o mais alto nível do NIST Cybersecurity Framework na China.

Considerando as informações apresentadas no texto, redija um texto dissertativo definindo o que é o NIST, detalhando suas principais áreas de atuação e indicando como a Administração Pública Federal poderia se apropriar de elementos do NIST no processo de compras governamentais.

CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

Uma auditoria externa foi contratada para auditar a implementação de controles de segurança em um órgão que processa dados críticos de licitações.

Durante a auditoria, foram identificadas as situações a seguir:

A. O órgão usa apenas antivírus tradicional (baseado em assinatura) em suas 500 estações de trabalho, sem capacidade de análise comportamental ou resposta automatizada a incidentes.

B. Os logs de acesso aos sistemas críticos são mantidos por apenas 30 dias, armazenados localmente em cada servidor, sem correlação entre eventos de diferentes sistemas.

C. A arquitetura de rede atual confia, implicitamente, em todos os usuários conectados à rede interna, sem segmentação ou verificação con…

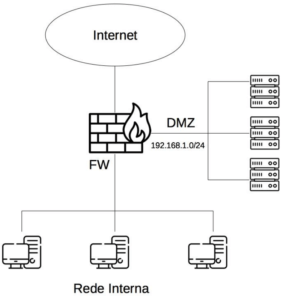

Uma equipe de segurança de um órgão público foi designada para realizar testes de penetração no âmbito do Tribunal de Justiça do Distrito Federal e dos Territórios, seguindo como base as etapas definidas pela metodologia PTES (“Penetration Testing Execution Standard”). Como parte da etapa de Análise de Vulnerabilidades foram realizadas varreduras com o objetivo de descobrir informações sobre potenciais alvos. Considere a topologia de redes ilustrada a seguir e que a equipe de segurança não possui nenhum bloqueio entre a rede interna e a DMZ (Demilitarized Zone).

Para descobrir informações sobre potenciais alvos, a equipe de segurança utilizou o comando nmap com as seguintes opções:

nmap -Pn…

Sefaz-MT investe R$ 6 milhões em tecnologia da informação

A Secretaria de Fazenda de Mato Grosso está ampliando a capacidade de armazenamento de banco de dados. Para isso, foram investidos mais de R$ 6 milhões para que a disposição dos equipamentos utilizados atualmente seja triplicada, o que trará mais segurança às informações dos contribuintes. A solução utilizada pela Sefaz-MT é o Oracle Exadata, um conjunto de equipamentos servidores e software especializado em processamento e armazenamento de banco de dados de altíssima performance para o processamento de informações. O investimento em Tecnologia da Informação possibilitará a diminuição de quedas nos sistemas fazendários e garantirá mai…