Acompanhamento de controles críticos de segurança cibernética das organizações públicas federais

O processo de transformação digital das organizações públicas, ao mesmo tempo em que disponibiliza aos cidadãos cada vez mais serviços digitalizados, acessíveis por meio de aplicativos e/ou de sítios na Internet, torna essas organizações progressivamente mais dependentes de soluções de tecnologia da informação (TI), em especial de ferramentas de software, bases de dados e sistemas informatizados. Aliada a essa dependência tecnológica, a pandemia da Covid-19 forçou as organizações a expandirem rapidamente o regime de trabalho remoto. Consequentemente, aumentou a quantidade de acessos externos às suas redes e disparou, no mundo inteiro, o número de incidentes relacionados a ataques cibernéticos e códigos maliciosos (malware). Os casos de ransomware, por exemplo, aumentaram 90% de 2020 para 2021. No setor de finanças, os ataques cibernéticos cresceram 300%.

Esse cenário em que, por falhas na respectiva gestão da segurança da informação (SegInfo) ou pela implementação insuficiente de controles de segurança cibernética (SegCiber), as organizações públicas estão expostas a riscos gradativamente maiores foi registrado no Acórdão 4.035/2020-TCU-Plenário (TC 001.873/2020-2; Rel. Min. Vital do Rêgo), cujo relatório propôs uma estratégia, publicada recentemente, para orientar e guiar o TCU no processo de “acompanhar e induzir a boa gestão de SegInfo/SegCiber no âmbito da APF”. Tal estratégia prevê fiscalização do tipo “acompanhamento”, com vistas a obter dados e avaliar a adoção, pelas organizações públicas federais, de controles críticos para a gestão de SegCiber, cuja realização foi aprovada por meio do Acórdão 1.109/2021-TCU-Plenário (TC 036.620/2020-3, auditoria de backup/restore dos órgãos e entidades da APF). O Relator também será o Ministro Vital do Rêgo.

Acessado de https://portal.tcu.gov.br/fiscalizacao-de-tecnologia-da-informacao/atuacao/fiscalizacoes/ em 10 de maio de 2022.

Com base na hipótese acima, elabore um texto dissertativo respondendo as seguintes perguntas:

- os conceitos de evento de segurança da informação, de incidente de segurança da informação, de ameaça e de vulnerabilidade;

- o conceito de ransomware, como esse tipo de ataque é operacionalizado e como pode ser evitado;

- as diferenças entre os modelos on-premise e on-cloud de licenciamento de software para a Administração Pública;

CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

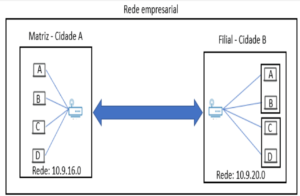

Uma empresa está implementando um projeto de interconexão de suas redes locais entre sua matriz e filial, as quais residem em cidades diferentes, como forma de agilizar o trâmite de informações e documentos entre elas. O objetivo do projeto é que matriz e filial tenham acesso à mesma rede, conforme figura a seguir.

A matriz possui 254 hosts possíveis e a filial possui a mesma capacidade de hosts, porém existem 2 vlans subdividindo a rede na metade. Durante o processo de implementação do link, um prestador de serviço instalou o malware_1 na aplicação, o qual permitia o retorno do prestador de serviço quando quisesse à aplicação. Este descobriu usuário e senha da aplicação de um funcionário d…

Sefaz-MT investe R$ 6 milhões em tecnologia da informação

A Secretaria de Fazenda de Mato Grosso está ampliando a capacidade de armazenamento de banco de dados. Para isso, foram investidos mais de R$ 6 milhões para que a disposição dos equipamentos utilizados atualmente seja triplicada, o que trará mais segurança às informações dos contribuintes. A solução utilizada pela Sefaz-MT é o Oracle Exadata, um conjunto de equipamentos servidores e software especializado em processamento e armazenamento de banco de dados de altíssima performance para o processamento de informações. O investimento em Tecnologia da Informação possibilitará a diminuição de quedas nos sistemas fazendários e garantirá mai…

- Descreva as funcionalidades da técnica de criptografia de chave pública.

- Explique como funciona a criptografia de chave pública.

- Apresente as principais características dos algoritmos utilizados neste contexto.