Um ataque de negação de serviço (Denial of Service – DoS) é considerado bem-sucedido quando consegue provocar o impedimento do acesso autorizado a um recurso do sistema-alvo ou o retardamento das operações e funções do sistema-alvo. Quando um adversário lança uma ofensiva como essa visando o consumo de largura de banda, a técnica mais comumente adotada é a inundação (flooding) do enlace de rede do sistema-alvo, na qual a sobrecarga da rede é usada como uma forma de obstrução com a finalidade de causar uma interrupção. De acordo com Warburton, em “2024 DDoS Attack Trends”, “Após um declínio lento, mas acentuado, nos ataques DoS nos últimos anos, 2023 viu um aumento impressionante em comparação com 2022. Os ataques DDoS não só se tornaram mais prevalentes, em parte devido à sua comoditização e facilidade de uso, mas também devido às tensões globais crescentes e à facilidade com que os hacktivistas podem lançar um ataque.” Nesse contexto, segundo Yoachimik e Pacheco, em “DDoS threat report for 2023”, “Dois em cada 100 ataques DDoS de camada de rede duraram mais de uma hora e excederam 1 gigabit por se gundo (gbps). Um em cada 100 ataques excedeu 1 milhão de pacotes por segundo. Além disso, a quantidade de ataques DDoS de camada de rede excedendo 100 milhões de pacotes por segundo aumentou em 15% trimestre a trimestre.” Uma variante do ataque de negação de serviço distribuído é conhecida como Distributed Reflection Denial of Service (DRDoS).

Com relação a esse ataque de negação de serviço,

a) apresente a diferença entre o funcionamento do DDoS e o do DRDoS.

b) explique, supondo que o DRDoS seja utilizado para fazer um ataque de inundação com o protocolo TCP (Transmission Control Protocol), qual será o fluxo de mensagens TCP trocadas entre as entidades envolvidas nesse ataque.

CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

Ops! Esta questão ainda não tem resolução em texto.

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

TCU verifica risco alto à privacidade de dados pessoais coletados pelo governo

Em 2022, o Tribunal de Contas da União (TCU) realizou auditoria para avaliar as ações governamentais e os riscos à proteção de dados pessoais que fundamentou a elaboração de diagnóstico sobre os controles implementados pelas organizações públicas federais para adequação à Lei Geral de Proteção de Dados (LGPD). Em suma, a análise abrangeu 382 organizações a respeito de aspectos relacionados à condução de iniciativas para providenciar a adequação à LGPD e às medidas implementadas para o cumprimento das exigências estabelecidas na Lei.

No voto do ministro relator, João Augusto Ribeiro Nardes, foi constatado que:

- A f…

O Tribunal de Contas da União (TCU) constatou, em 2020, que a macroestrutura nacional responsável pela governança e gestão de Segurança da Informação e de Segurança Cibernética, apesar de atuante, não é adequada. O principal órgão responsável pela estrutura – o Gabinete de Segurança Institucional da Presidência da República (GSI/PR) – e arcabouço normativo vigente, em especial os decretos que orientam a atuação, não alcançam a Administração Pública como um todo, limitando-se ao Poder Executivo federal.

https://sites.tcu.gov.br/listadealtorisco/seguranca_da_informacao_e_seguranca_cibernetica.html

Redija texto dissertativo acerca da importância da gestão de Segurança da Informação e de Segura…

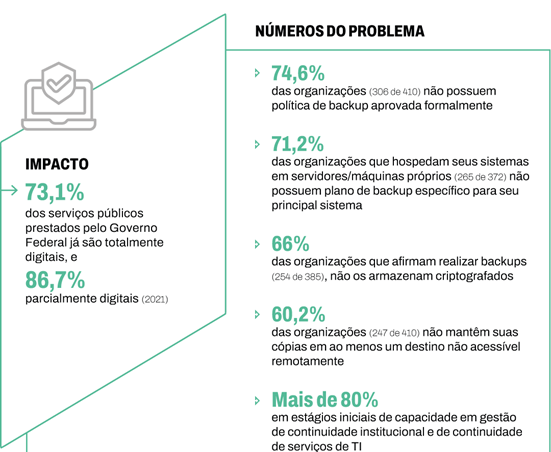

Auditoria do Tribunal de Contas da União, relatada pelo ministro Vital do Rêgo, apontou a necessidade de que sejam formuladas políticas de “backup” e restore em cerca de metade das instituições auditadas

O Tribunal de Contas da União (TCU) realizou, sob a relatoria do ministro Vital do Rêgo, auditoria com vistas a avaliar a efetividade dos procedimentos de “backup” das organizações públicas federais. De outubro de 2020 a abril de 2021, avaliou-se a efetividade dos procedimentos de “backup” de 422 instituições.

Após a realização do trabalho inicial, os auditores identificaram a inexistência de política de geração de cópias de segurança (“backup” e restore) aprovada formalmente na organização.…