De acordo com a Infraestrutura de Chaves Públicas Brasileira (ICP-Brasil, 2019), o certificado digital é um conjunto de dados de computador, gerados por uma Autoridade Certificadora, em observância à Recomendação Internacional ITU-T X.509, que se destina a registrar, de forma única, exclusiva e intransferível, a relação existente entre uma chave de criptografia e uma pessoa física, jurídica, máquina ou aplicação.

Para determinar se um certificado digital está em condição de ser utilizado no processo de validação da assinatura digital de um signatário de um documento digital, é necessário que se realizem várias etapas de verificação. Dentre essas etapas, é fundamental verificar a integridade e autenticidade do certificado digital e a sua situação (status) de revogação.

Suponha que, num certo sistema de gestão de documentos eletrônicos (GDE), o certificado digital de um signatário seja arquivado, junto com a sua assinatura digital no documento digital assinado. Sabe-se também que se encontram na base de certificados de autoridades confiáveis do GDE todos os certificados digitais que fazem parte da hierarquia de autoridades certificadoras exigida para fazer a verificação dos certificados digitais dos signatários. Todos os certificados mantidos nessa base são periodicamente verificados e considerados válidos e seguros.

Nesse contexto, com relação às etapas de verificação de um certificado digital de um signatário de documentos digitais no sistema de GDE mencionado, supondo-se que o certificado digital da autoridade certificadora, emissora do certificado digital do signatário do documento digital, seja válido e esteja presente na base de autoridades confiáveis do GDE,

a) descreva as etapas do processo de verificação da integridade e da autenticidade do certificado digital do signatário do documento digital no sistema de GDE, sabendo que o campo Algoritmo de assinatura de todos os certificados contém o valor sha256RSA.

b) descreva as etapas do processo de verificação da situação (status) de revogação do certificado digital do signatário do documento digital no sistema de GDE, sabendo que o campo Pontos de Distribuição da Lista de Certificados Revogados do certificado digital do signatário contém o valor URL=http://repo.certificadora.com.br/lista.crl.

CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

Ops! Esta questão ainda não tem resolução em texto.

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

TCU verifica risco alto à privacidade de dados pessoais coletados pelo governo

Em 2022, o Tribunal de Contas da União (TCU) realizou auditoria para avaliar as ações governamentais e os riscos à proteção de dados pessoais que fundamentou a elaboração de diagnóstico sobre os controles implementados pelas organizações públicas federais para adequação à Lei Geral de Proteção de Dados (LGPD). Em suma, a análise abrangeu 382 organizações a respeito de aspectos relacionados à condução de iniciativas para providenciar a adequação à LGPD e às medidas implementadas para o cumprimento das exigências estabelecidas na Lei.

No voto do ministro relator, João Augusto Ribeiro Nardes, foi constatado que:

- A f…

O Tribunal de Contas da União (TCU) constatou, em 2020, que a macroestrutura nacional responsável pela governança e gestão de Segurança da Informação e de Segurança Cibernética, apesar de atuante, não é adequada. O principal órgão responsável pela estrutura – o Gabinete de Segurança Institucional da Presidência da República (GSI/PR) – e arcabouço normativo vigente, em especial os decretos que orientam a atuação, não alcançam a Administração Pública como um todo, limitando-se ao Poder Executivo federal.

https://sites.tcu.gov.br/listadealtorisco/seguranca_da_informacao_e_seguranca_cibernetica.html

Redija texto dissertativo acerca da importância da gestão de Segurança da Informação e de Segura…

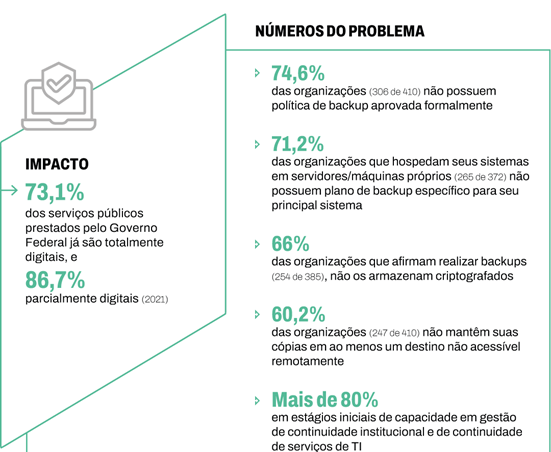

Auditoria do Tribunal de Contas da União, relatada pelo ministro Vital do Rêgo, apontou a necessidade de que sejam formuladas políticas de “backup” e restore em cerca de metade das instituições auditadas

O Tribunal de Contas da União (TCU) realizou, sob a relatoria do ministro Vital do Rêgo, auditoria com vistas a avaliar a efetividade dos procedimentos de “backup” das organizações públicas federais. De outubro de 2020 a abril de 2021, avaliou-se a efetividade dos procedimentos de “backup” de 422 instituições.

Após a realização do trabalho inicial, os auditores identificaram a inexistência de política de geração de cópias de segurança (“backup” e restore) aprovada formalmente na organização.…