- características da OSINT; [valor: 19,00 pontos]

- desafios relacionados à OSINT. [valor: 19,00 pontos]

- mitos e realidade acerca da OSINT. [valor: 19,00 pontos]

CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

Ops! Esta questão ainda não tem resolução em texto.

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

Um órgão público enfrenta múltiplos incidentes cibernéticos em sua infraestrutura de TI. Nas primeiras horas da manhã, o portal institucional torna-se indisponível devido a um ataque DoS evoluindo para DDoS, originado de diferentes IPs, possivelmente coordenados por botnet. Paralelamente, servidores e usuários passam a receber e-mails fraudulentos com links para captura de credenciais, caracterizando phishing.

Durante a contenção, surgem novos alertas: o DNS começa a redirecionar requisições para domínios maliciosos (DNS Poisoning) e pacotes suspeitos com IP Spoofing e ataques ICMP tipo ping da morte são identificados. Em switches internos, ocorre MAC Flooding, permitindo violação de tráfego…

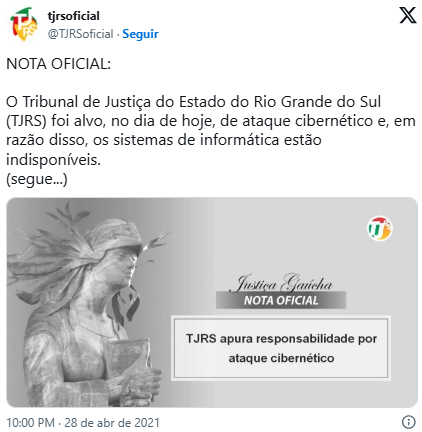

Em 28 de abril de 2021, o Tribunal de Justiça do Rio Grande do Sul (TJRS) sofreu um ataque cibernético atribuído ao grupo REvil. O ransomware criptografou arquivos e sistemas, deixando os serviços indisponíveis e interrompendo as atividades do tribunal. Os cibercriminosos exigiram um resgate de US$ 5 milhões para a liberação dos dados.

https://www.welivesecurity.com/br/2021/05/04/tj-rs-sofre-ataque-provocado-pelo-ransomware-revil/?utm_source=chatgpt.com

Consequências Imediatas

O ataque suspendeu os prazos de processos físicos e eletrônicos a partir de 28 de abril de 2021 e gerou a indisponibilidade de serviços como o sistema de gestão interna (GRP Thema) e o sistema de mediação e con…

Manual de Segurança do Pix

(Fragmentos da versão 3.6)

A segurança é um elemento primordial do Pix e, para garanti-la, requisitos importantes devem ser estabelecidos e diversos controles devem ser colocados em prática, não só pelo Banco Central, mas por todos os participantes do ecossistema. Logo, é necessário implementar criptografia e autenticação mútua na comunicação entre os participantes e as APIs do Pix e as mensagens transmitidas no âmbito do sistema devem ser assinadas digitalmente.

(…)

A comunicação entre cada participante e o Pix é realizada por meio da Rede do Sistema Financeiro Nacional (RSFN), cujo acesso deve observar as regras e padrões dispostos no Manual de Redes do SFN…