►Qual o teste adequado, e possível na situação descrita, para cada uma das hipóteses? [valor: 14 pontos]

►Qual dos testes deve ser realizado primeiro, e por quê? [valor: 10 pontos]

Ops! Esta questão ainda não tem padrão de resposta.

Ops! Esta questão ainda não tem resolução em texto.

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

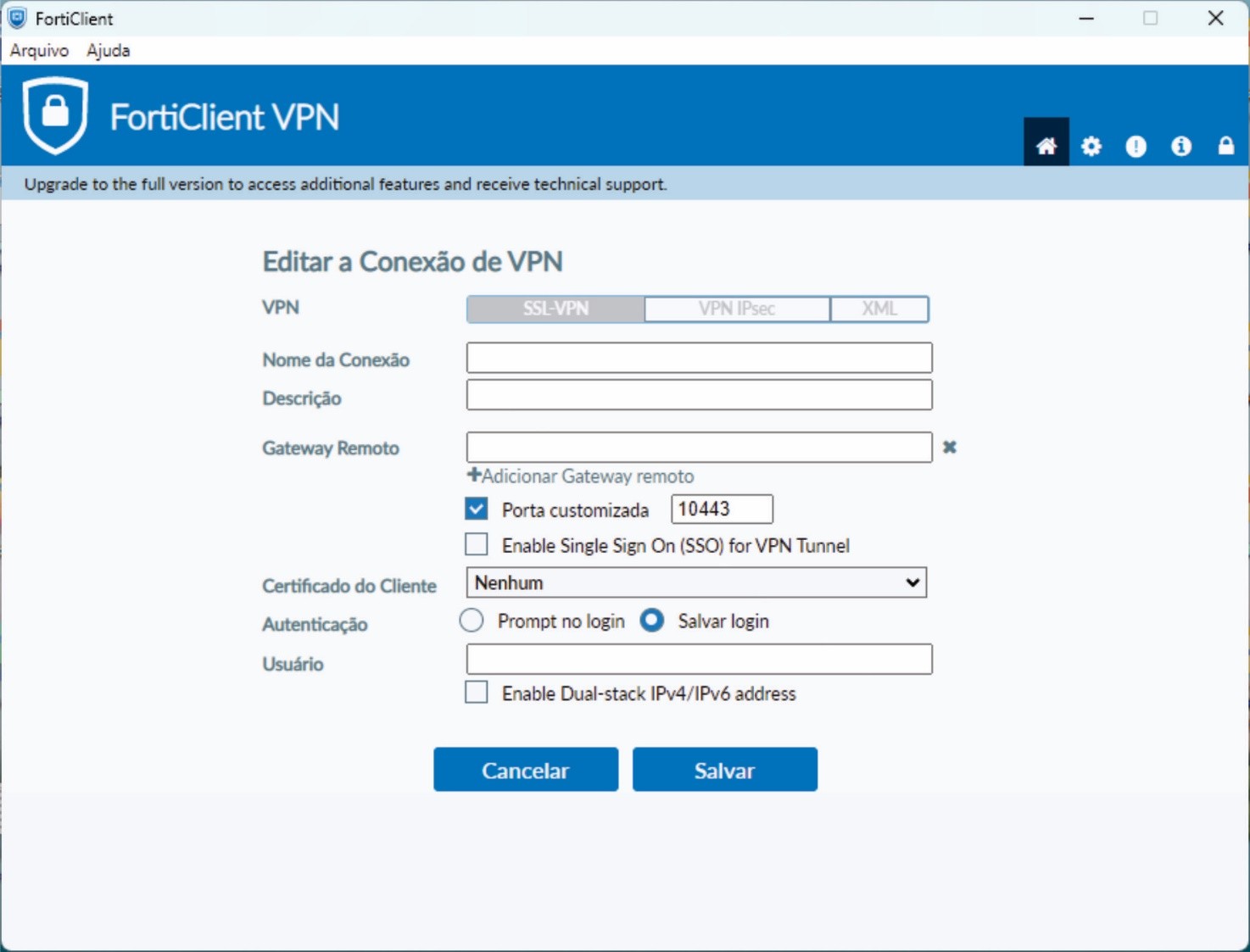

Um servidor da Administração Pública Federal necessita acessar, via conexão segura, sistemas disponíveis apenas para usuários com permissão de acesso à intranet da entidade governamental à qual está vinculado. Para tal, foi sugerido a esse servidor acessasse suas ferramentas laborais por meio de VPN, exemplificado no software FortiClient VPN e indicado na figura a seguir:

Considerando as informações presentes no texto apresentado e na figura, discorra sobre VPN [valor: 4,75 pontos] e descreva características que os protocolos de acesso ao gateway remoto possuem [valor: 4,75 pontos].

No cenário atual de tecnologia da informação, o gerenciamento eficiente de dados tornou-se crucial para organizações de todos os portes. Considerando esse contexto, redija um texto dissertativo acerca dos principais protocolos associados às tecnologias de armazenamento em rede. Em seu texto, aborde a finalidade e as principais características dos seguintes protocolos:

1 NFS (network file system); [valor: 5,70 pontos]

2 CIFS/SMB (common Internet file system / server message block); [valor: 5,70 pontos]

3 FC (fibre channel); [valor: 5,70 pontos]

4 FCOE (fibre channel over ethernet); [valor: 5,70 pontos]

5 ISCSI (Internet small computer systems interface). [valor: 5,70 pontos]

Um importante órgão da Administração Pública Federal publicou edital de licitação visando contratação de subscrição por 36 meses de licenças de uso do pacote de softwares MICROSOFT 365 E5 (SOLUÇÃO INTEGRADA DE COLABORAÇÃO E COMUNICAÇÃO CORPORATIVA, BASEADA EM COMPUTAÇÃO EM NUVEM), licenças de MICROSOFT DEFENDER ENDPOINT SERVER SUBSCRIPTION e serviços de Suporte Técnico, Implantação, Migração de Dados, Gestão de Mudança e Repasse de Conhecimento.

O Microsoft 365 é uma suíte de produtividade e colaboração oferecida pela Microsoft, que combina aplicativos de desktop, serviços em nuvem e recursos de segurança. Lançado em 2011 como Office 365, o serviço foi posteriormente renomeado para Microsoft…