TCU verifica risco alto à privacidade de dados pessoais coletados pelo governo

Em 2022, o Tribunal de Contas da União (TCU) realizou auditoria para avaliar as ações governamentais e os riscos à proteção de dados pessoais que fundamentou a elaboração de diagnóstico sobre os controles implementados pelas organizações públicas federais para adequação à Lei Geral de Proteção de Dados (LGPD). Em suma, a análise abrangeu 382 organizações a respeito de aspectos relacionados à condução de iniciativas para providenciar a adequação à LGPD e às medidas implementadas para o cumprimento das exigências estabelecidas na Lei.

No voto do ministro relator, João Augusto Ribeiro Nardes, foi constatado que:

I. A fiscalização foi estruturada a partir de três questões de auditoria: 1) As organizações se estruturaram para a condução de iniciativas de adequação à LGPD? 2) As organizações implementaram medidas e controles de proteção de dados pessoais para adequação à LGPD? 3) A ANPD e o CNPD (Conselho Nacional de Proteção de Dados) estão estruturados e em operação conforme estabelecido na LGPD?

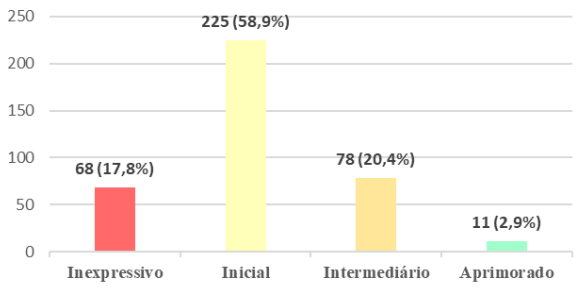

II. A maioria das organizações públicas federais, 76,7%, está no grau inexpressivo ou inicial do processo de adequação à LGPD, conforme a figura a seguir:

Figura I. Grau de adequação das organizações auditadas à LGPD

No acórdão, os ministros do Tribunal de Contas da União recomendaram à Secretaria de Governo Digital do Ministério da Economia, com fundamento no art. 11 da Resolução – TCU 315/2020, que, considerando o controle realizado sobre a atuação administrativa das organizações sob sua jurisdição, edite normativos e guias, consultando a Autoridade Nacional de Proteção de Dados e o Gabinete de Segurança Institucional da Presidência da República, para auxiliar o processo de adequação das organizações à LGPD.

Extraído de https://portal.tcu.gov.br/imprensa/noticias/tcu-verifica-risco-alto-a-privacidade-de-dados-pessoais-coletados-pelo-governo.htm

Considerando as informações apresentadas, discorra sobre o princípio da privacidade e segurança por padrão e indique como esse princípio poderia ter sido violado em instituições auditadas pelo Tribunal de Contas da União.

CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

Um Tribunal Regional do Trabalho está em processo de implantação de um Sistema de Gestão da Segurança da Informação (SGSI), com o objetivo de proteger seus ativos críticos, incluindo sistemas judiciais, redes, infraestrutura tecnológica e dados sensíveis de servidores e jurisdicionados. Além disso, busca assegurar a proteção eficaz desses sistemas e informações com base nos cinco princípios fundamentais da Segurança da Informação: Confidencialidade, Integridade, Disponibilidade e Autenticidade.

O plano inclui a adoção de políticas compatíveis com a ISO/IEC 27001 e com a legislação brasileira (como a LGPD).

Considerando as informações apresentadas no texto apresente, para cada princípio, pe…

Em uma reunião do departamento de Tecnologia da Informação de uma organização, o gerente de projetos discorreu sobre o desenvolvimento de uma nova aplicação distribuída e escalável, que executará a partir da nuvem, utilizando microsserviços. Além disso, o gerente de projetos forneceu as seguintes informações. Os microsserviços serão implantados com auxílio de tecnologias de containers como Docker, Kubernetes e Rancher. Para criar os microsserviços, serão utilizados, dentre outros recursos, o Spring Cloud, que fornece uma série de ferramentas que facilitam a criação de aplicações distribuídas e escaláveis. Para manter a cultura de DevOps, serão utilizadas práticas de automação de infraestrut…

1. A Empresa Moodle divulgou múltiplas vulnerabilidades em seu Sistema de Gerenciamento de Aprendizagem nas versões 4.4 a 4.4.1, 4.3 a 4.3.5, 4.2 a 4.2.8 e 4.1 a 4.1.11, conforme publicado em seu portal.

2. As vulnerabilidades permitem diversos tipos de abusos, como SQL Injection, Inclusão de Arquivos e Execução Remota de Código.

3. O Centro de Prevenção, Tratamento e Resposta a Incidentes Cibernéticos de Governo (CTIR Gov) solicita às instituições aderentes à Rede Federal de Gestão de Incidentes Cibernéticos (REGIC) e demais entidades/instituições que identifiquem em seus inventários de ativos a existência dos sistemas afetados e apliquem as correções disponibilizadas pelo desenvolvedor, co…