Em uma aplicação de troca de mensagens corporativo utilizado por uma empresa, não eram empregados protocolos para garantir a segurança das mensagens transmitidas. Com a intenção de melhorar a segurança na troca de mensagens, foi proposta uma nova versão da aplicação, que utiliza criptografia capaz de prover a confidencialidade e autenticidade das mensagens trocadas pelos integrantes da empresa. Entretanto, há uma preocupação grande com a eficiência da aplicação, devido ao alto tráfego de mensagens.

Diante do exposto, pede-se:

a) À luz da preocupação com eficiência da cifração e decifração das mensagens, qual tipo de criptografia deve ser empregado para garantir a confidencialidade das mensagens? Explique por que escolheu esse tipo de criptografia.

b) Cite um exemplo de implementação do tipo de criptografia escolhido no item a).

c) Qual tipo de criptografia deve ser empregado para garantir a autenticidade das mensagens? Explique o porquê de tal necessidade.

d) Cite um exemplo de implementação do tipo de criptografia escolhido no item c).

e) É possível utilizar os dois tipos de criptografia em uma única solução? Explique ou esquematize a solução completa, mostrando como ela provê autenticidade e confidencialidade.

Ops! Esta questão ainda não tem padrão de resposta.

Ops! Esta questão ainda não tem resolução em texto.

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

Fraude financeira detectada por anomalias em dados heterogêneos

Uma instituição financeira começou a registrar reclamações de clientes sobre transações não reconhecidas realizadas em seu aplicativo mobile. Embora os logs estruturados de autenticação indicassem atividade aparentemente legítima — incluindo uso de dispositivos conhecidos, locais compatíveis e credenciais corretas —, análises posteriores revelaram que dados não estruturados, como mensagens de atendimento, transcrições de ligações e registros semiestruturados em formato JSON, já apresentavam sinais precoces de irregularidades.

Ao integrar e cruzar diferentes fontes de dados, os analistas identificaram padrões de comportamento atí…

A álgebra da segurança

Vencedor do Grande Prêmio de Teses, matemático investiga a existência e a concepção de polinômios adequados para implementação de sistemas de criptografia

A criptografia estuda a construção de algoritmos matemáticos que codifica dados enviados pelo usuário em algum meio digital de comunicação, a fim de que essas informações só possam ser lidas pelo seu destinatário. É utilizada, por exemplo, com o intuito de evitar roubos de dados ou de senhas em navegadores de internet, sistemas de cartões de crédito, aplicativos de bancos ou de mensagens.

“Embaralhando seu conteúdo, a criptografia reforça a segurança de uma mensagem ou um arquivo contra invasores”, explica o matemáti…

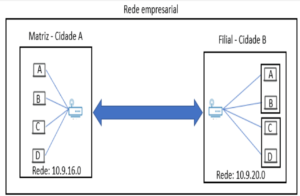

Uma empresa está implementando um projeto de interconexão de suas redes locais entre sua matriz e filial, as quais residem em cidades diferentes, como forma de agilizar o trâmite de informações e documentos entre elas. O objetivo do projeto é que matriz e filial tenham acesso à mesma rede, conforme figura a seguir.

A matriz possui 254 hosts possíveis e a filial possui a mesma capacidade de hosts, porém existem 2 vlans subdividindo a rede na metade. Durante o processo de implementação do link, um prestador de serviço instalou o malware_1 na aplicação, o qual permitia o retorno do prestador de serviço quando quisesse à aplicação. Este descobriu usuário e senha da aplicação de um funcionário d…