NIST lança versão 2.0 do Cybersecurity Framework

A agência finalizou a primeira grande atualização do framework desde a sua criação em 2014.

O National Institute of Standards and Technology (NIST) atualizou o amplamente utilizado Cybersecurity Framework (CSF), seu documento histórico de orientação para reduzir os riscos de cibersegurança. A nova edição 2.0, publicada oficialmente em 26 de fevereiro de 2024. foi projetada para todos os públicos, setores industriais e tipos de organização, desde as menores escolas e organizações sem fins lucrativos até as maiores agências e corporações — independentemente do seu grau de sofisticação em segurança cibernética.

Texto extraído de https://oglobo.globo.com/patrocinado/dino/noticia/2024/02/29/nist-lanca-versao-20-do-cybersecurity-framework.ghtml

Considerando o caráter motivador do texto apresentado, elabore um texto dissertativo-argumentativo sobre framworks de segurança abordando, necessariamente, objetivos [valor: 2,50 pontos], a estrutura básica de privacidade [valor: 4,50 pontos] e os benefícios proporcionados pelo NIST [valor: 2,50 pontos].

CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

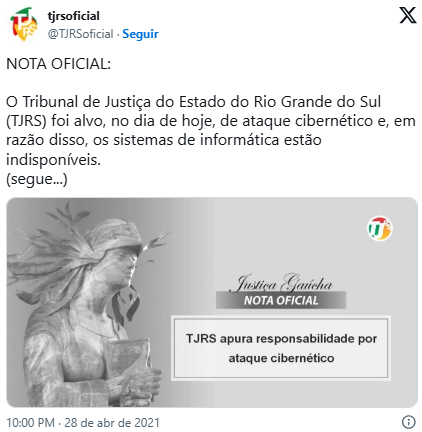

Em 28 de abril de 2021, o Tribunal de Justiça do Rio Grande do Sul (TJRS) sofreu um ataque cibernético atribuído ao grupo REvil. O ransomware criptografou arquivos e sistemas, deixando os serviços indisponíveis e interrompendo as atividades do tribunal. Os cibercriminosos exigiram um resgate de US$ 5 milhões para a liberação dos dados.

https://www.welivesecurity.com/br/2021/05/04/tj-rs-sofre-ataque-provocado-pelo-ransomware-revil/?utm_source=chatgpt.com

Consequências Imediatas

O ataque suspendeu os prazos de processos físicos e eletrônicos a partir de 28 de abril de 2021 e gerou a indisponibilidade de serviços como o sistema de gestão interna (GRP Thema) e o sistema de mediação e con…

Uma empresa possui uma aplicação web crítica hospedada em servidores locais, acessada por usuários internos (rede local) e externos (Internet). Nos últimos meses, foram registrados episódios de indisponibilidade, lentidão no acesso remoto e tentativas de acesso não autorizado. A equipe de TI identificou ausência de segmentação de rede, inexistência de monitoramento estruturado e falhas nas rotinas de backup.

Com base na situação hipotética apresentada, redija texto dissertativo com propostas de melhorias para o ambiente em tela, com foco em rede, segurança e continuidade dos serviços. Ao elaborar seu texto, aborde os seguintes aspectos:

1 organização da rede e acesso à aplicação [valor: 7,00…

A Pixar Animation Studios, pioneira em animação digital, estava em fase avançada da produção do filme Toy Story 2, sequência de seu grande sucesso Toy Story. O projeto envolvia artistas e engenheiros utilizando uma infraestrutura complexa de armazenamento e renderização de arquivos de animação. Na época, os dados de produção ocupavam vários servidores e contavam com rotinas de backup baseadas em cópias incrementais e completas, feitas em fitas e armazenadas em locais específicos do campus da empresa.

Em 1998, durante uma operação de rotina, um engenheiro responsável por manutenção de arquivos executou por engano o seguinte comando em um terminal com privilégios administrativos: rm -rf /. Est…