Considere que um Tribunal Regional do Trabalho está implantando um Sistema de Gestão da Segurança da Informação para proteger seus sistemas de gerenciamento de casos, gerenciamento de documentos, registro de audiências, registro de julgamentos, redes, acesso, autenticação e vigilância. Pretende garantir a proteção efetiva dos sistemas e dados considerando os cinco princípios fundamentais da Segurança da Informação: Confidencialidade, Integridade, Disponibilidade, Autenticidade e Legalidade.

Informe ao menos duas técnicas ou tecnologias, de categorias diferentes. que devem ser utilizadas para garantir cada um desses princípios fundamentais.

Ops! Esta questão ainda não tem padrão de resposta.

Ops! Esta questão ainda não tem resolução em texto.

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

Em uma reunião do departamento de Tecnologia da Informação de uma organização, o gerente de projetos discorreu sobre o desenvolvimento de uma nova aplicação distribuída e escalável, que executará a partir da nuvem, utilizando microsserviços. Além disso, o gerente de projetos forneceu as seguintes informações. Os microsserviços serão implantados com auxílio de tecnologias de containers como Docker, Kubernetes e Rancher. Para criar os microsserviços, serão utilizados, dentre outros recursos, o Spring Cloud, que fornece uma série de ferramentas que facilitam a criação de aplicações distribuídas e escaláveis. Para manter a cultura de DevOps, serão utilizadas práticas de automação de infraestrut…

Considere hipoteticamente que um Provedor de Serviços de TI fornecerá serviços de Infraestrutura de redes a um Tribunal, de acordo com as recomendações da ITIL v3 edição de 2011. Para o fornecimento do serviço foi assinado um documento formal entre o Tribunal e o Prestador de Serviços, no qual foram especificados os níveis de prestação de serviços.

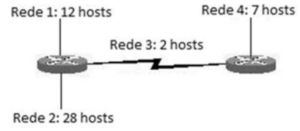

Após a assinatura do documento, para instalar a infraestrutura de redes no Tribunal, um especialista em Tecnologia da Informação que trabalha no Provedor de Serviços de TI terá que criar as sub-redes mostradas na Figura abaixo, a partir da rede Classe C com IP 204.10.5.0/24.

Com base na análise das informações fornecidas, responda conforme se ped…

Um Técnico de Segurança da Informação, que faz parte da equipe envolvida no processo de contratação de Soluções de Tecnologia da Informação de uma Assembleia, precisa preparar um documento descrevendo ações para proteção contra malwares, contra perda de dados e para registro de eventos na geração de evidências relacionadas a problemas de segurança da informação. Precisa, ainda, incluir nesse documento informações sobre o processo de avaliação e tratamento de riscos de segurança da informação que será utilizado por toda a Assembleia. Para atender o que foi solicitado, criou o documento estritamente com base nas recomendações contidas nas normas ABNT NBR ISO/IEC 27001:2013, ABNT NBR ISO/IEC 27…