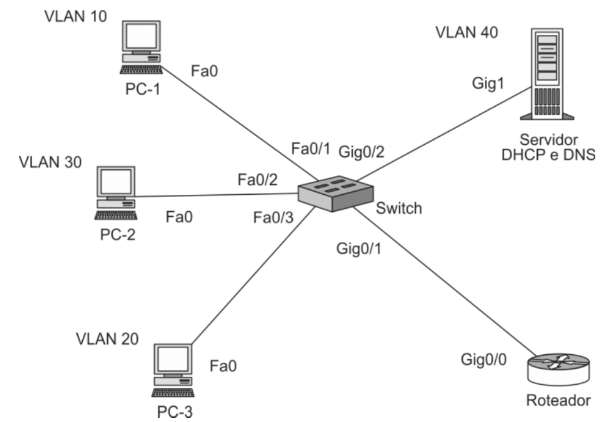

Uma organização, utilizando um Roteador, necessita interconectar quatro VLANs, para até 20 hosts cada, conectada a um switch de camada 2 conforme ilustrado na topologia a seguir. Para essa topologia, o endereço IPv4 que deve ser utilizado para segmentar a rede é igual a 192.168.122.0 /24.

A tecnologia Ethernet utilizada para interligar os PCs ao switch deve ser do tipo 100 Mbps e de 1.000 Mbps para interligar o roteador e o servidor ao switch.

Os endereços IPs dos clientes devem ser configurados por meio de solicitação DHCP, enquanto a resolução de nomes locais e ex- ternos deve ser realizada pelo Serviços DNS, ambos localizados no mesmo servidor.

Com base nas tecnologias necessárias e informações contidas no texto,

a. Sabendo que as quatro primeiras sub-redes devem ser utilizadas e o primeiro endereço IP válido de cada sub-rede deve ser destinado ao roteador, indique os endereços IPs de cada sub-rede (Id de Rede), a máscara de sub- rede (em decimal) e o primeiro endereço IP válido de cada sub-rede utilizada.

b. Indique o modo de operação das interfaces do switch associadas aos PCs e da interface entre o switch e o Roteador.

c. Indique o que deve ser configurado na interface do roteador para suportar quatro endereços IPs e permitir o roteamento entre VLANs.

d. Explique como é possível que a solicitação DHCP dos PCs sejam encaminhadas pelo roteador para o servidor DHCP.

e. Indique a categoria, mínima, de cabo par-trançado com suporte para as velocidades requeridas, sabendo que todos os cabos devem ter a mesma categoria.

f. Indique quais portas devem estar abertas no servidor para aceitar as solicitações DHCP e DNS.

g. Explique o que o switch fará caso o Servidor encaminhe um broadcast.

Ops! Esta questão ainda não tem padrão de resposta.

Ops! Esta questão ainda não tem resolução em texto.

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

Durante estudos para implantação de segurança de informação em um órgão de controle de trânsito, uma analista de segurança verificou um conjunto de necessidades de segurança e estabeleceu a relação destas necessidades com tecnologias da área de segurança da informação. Como as aplicações, transações e informações da organização utilizam soluções de criptografia para garantir confidencialidade, autenticidade, integridade e o não-repúdio, procurou entender melhor as soluções de criptografia, métodos e mecanismos que poderiam ser utilizados nas aplicações e segurança das informações da organização.

Dados os tópicos de 1 a 7 e de I a XII, a seguir:

1. Controles físicos.

2. Mecanismos de cifração…

Considere hipoteticamente que um Provedor de Serviços de TI fornecerá serviços de Infraestrutura de redes a um Tribunal, de acordo com as recomendações da ITIL v3 edição de 2011. Para o fornecimento do serviço foi assinado um documento formal entre o Tribunal e o Prestador de Serviços, no qual foram especificados os níveis de prestação de serviços.

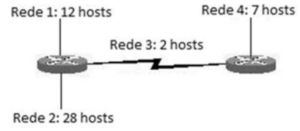

Após a assinatura do documento, para instalar a infraestrutura de redes no Tribunal, um especialista em Tecnologia da Informação que trabalha no Provedor de Serviços de TI terá que criar as sub-redes mostradas na Figura abaixo, a partir da rede Classe C com IP 204.10.5.0/24.

Com base na análise das informações fornecidas, responda conforme se ped…

Uma organização necessita de um software para determinado setor que permita aos usuários criar seus próprios artefatos de software por meio de técnicas como low-code development ou no-code development.

Após uma reunião com a presença de gestores de vários setores, iniciou-se uma avaliação para decidir pela aquisição de um software de terceiros ou pelo desenvolvimento do próprio software.

Na possibilidade de aquisição do software de terceiros, a organização observou e analisou os Processos de Acordo na norma ABNT NBR ISO/IEC/IEEE 12207:2021. Após tal análise, optou-se por desenvolver seu próprio software utilizando sua equipe de Tecnologia da Informação (TI).

Para gestão e planejamento do pro…