Considere que um Analista da área de Sistemas de Informação do Tribunal de Justiça do Ceará (TJCE) foi convidado a participar de um núcleo de estudos de Inteligência Artificial que visa propor soluções de Machine Learning para o Tribunal. Após estudar o assunto, o Analista foi solicitado a fornecer respostas para os itens a seguir.

a. Explicar sucintamente a relação entre Inteligência Artificial, Machine Learning e Deep Learning.

b. Apresentar as diferenças entre os métodos de Machine Learning:

− Aprendizado Supervisionado

− Aprendizado Não Supervisionado

− Aprendizado Semi Supervisionado

c. Indicar o que o programa abaixo cria e em que linguagem de programação está escrito. Detalhar, de forma técnica e sucinta, os recursos de orientação a objetos que são utilizados e sua ação nas linhas de 1 a 6 e no bloco 7 (os números de 1 a 7 não fazem parte do código).

1 from chatterbot.trainers import ListTrainer

2 from chatterbot import ChatBot

3 bot = ChatBot(‘TJCE Bot’)

4 dialogo = [‘Oi’, ‘Oi! Como posso ajudar?’,

‘Qual é o telefone fixo?’,’Certo. Anote aí: (85) 3492-8030′,

‘Qual é o email de contato? ‘,’O email é [email protected]’]

5 bot.set_trainer(ListTrainer)

6 bot.train(dialogo)

7 while True:

pergunta = input(“Cidadão: “)

resposta = bot.get_response(pergunta)

if float(resposta.confidence) > 0.5:

print(‘TJCE Bot: ‘, resposta)

else:

print (‘TJCE Bot: Ainda não sei responder esta pergunta’)

CONTEÚDO EXCLUSIVO

Confira nossos planos especiais de assinatura e desbloqueie agora!

Ops! Esta questão ainda não tem resolução em texto.

Ops! Esta questão ainda não tem resolução em vídeo.

Questões Relacionadas

Durante estudos para implantação de segurança de informação em um órgão de controle de trânsito, uma analista de segurança verificou um conjunto de necessidades de segurança e estabeleceu a relação destas necessidades com tecnologias da área de segurança da informação. Como as aplicações, transações e informações da organização utilizam soluções de criptografia para garantir confidencialidade, autenticidade, integridade e o não-repúdio, procurou entender melhor as soluções de criptografia, métodos e mecanismos que poderiam ser utilizados nas aplicações e segurança das informações da organização.

Dados os tópicos de 1 a 7 e de I a XII, a seguir:

1. Controles físicos.

2. Mecanismos de cifração…

Considere hipoteticamente que um Provedor de Serviços de TI fornecerá serviços de Infraestrutura de redes a um Tribunal, de acordo com as recomendações da ITIL v3 edição de 2011. Para o fornecimento do serviço foi assinado um documento formal entre o Tribunal e o Prestador de Serviços, no qual foram especificados os níveis de prestação de serviços.

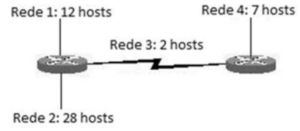

Após a assinatura do documento, para instalar a infraestrutura de redes no Tribunal, um especialista em Tecnologia da Informação que trabalha no Provedor de Serviços de TI terá que criar as sub-redes mostradas na Figura abaixo, a partir da rede Classe C com IP 204.10.5.0/24.

Com base na análise das informações fornecidas, responda conforme se ped…

Uma organização necessita de um software para determinado setor que permita aos usuários criar seus próprios artefatos de software por meio de técnicas como low-code development ou no-code development.

Após uma reunião com a presença de gestores de vários setores, iniciou-se uma avaliação para decidir pela aquisição de um software de terceiros ou pelo desenvolvimento do próprio software.

Na possibilidade de aquisição do software de terceiros, a organização observou e analisou os Processos de Acordo na norma ABNT NBR ISO/IEC/IEEE 12207:2021. Após tal análise, optou-se por desenvolver seu próprio software utilizando sua equipe de Tecnologia da Informação (TI).

Para gestão e planejamento do pro…